في مايو 2015، أثناء تحليلي لمنصة فيسبوك، اكتشفت ثغرة أمنية جديدة أطلقت عليها اسم Remote Code Crush (RCC). هذه الثغرة تختلف عن تنفيذ الأوامر عن بُعد التقليدي (RCE)، حيث تمكنت من تعديل جزء من كود واجهة المستخدم في فيسبوك دون الحاجة إلى تنفيذ تعليمات برمجية على الخادم.

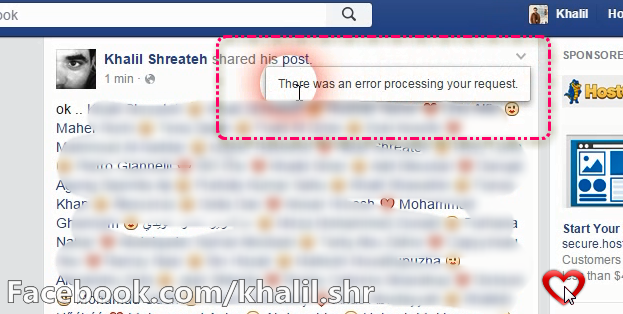

قمت بإنشاء منشور جديد على فيسبوك وقمت بوسم مجموعة من المستخدمين فيه. بعد ذلك، أرسلت حمولة مخصصة (Payload) أدت إلى "تحطيم" قائمة التحكم في المنشور. النتيجة كانت أن المستخدمين الموسومين لم يتمكنوا من إزالة الوسم، أو الإبلاغ عن المنشور، أو حتى إيقاف الإشعارات المرتبطة به، حيث تم استبدال قائمة التحكم برسالة خطأ تفيد بوجود مشكلة في معالجة الطلب.

بعد توثيق الثغرة وتقديم دليل على إمكانية استغلالها، قمت بالإبلاغ عنها لفريق أمان فيسبوك. تم تأكيد الثغرة، وحصلت على مكافأة مالية قدرها 500 دولار تقديرًا لجهودي في تحسين أمان المنصة.

The vulnerability is something new in hacking techniques, i called it Remote Code Crush (RCC) .

Vulnerability Name: Facebook Remote Code Crush

Coded By : Khalil Shreateh

What is RCC Vulnerability ?

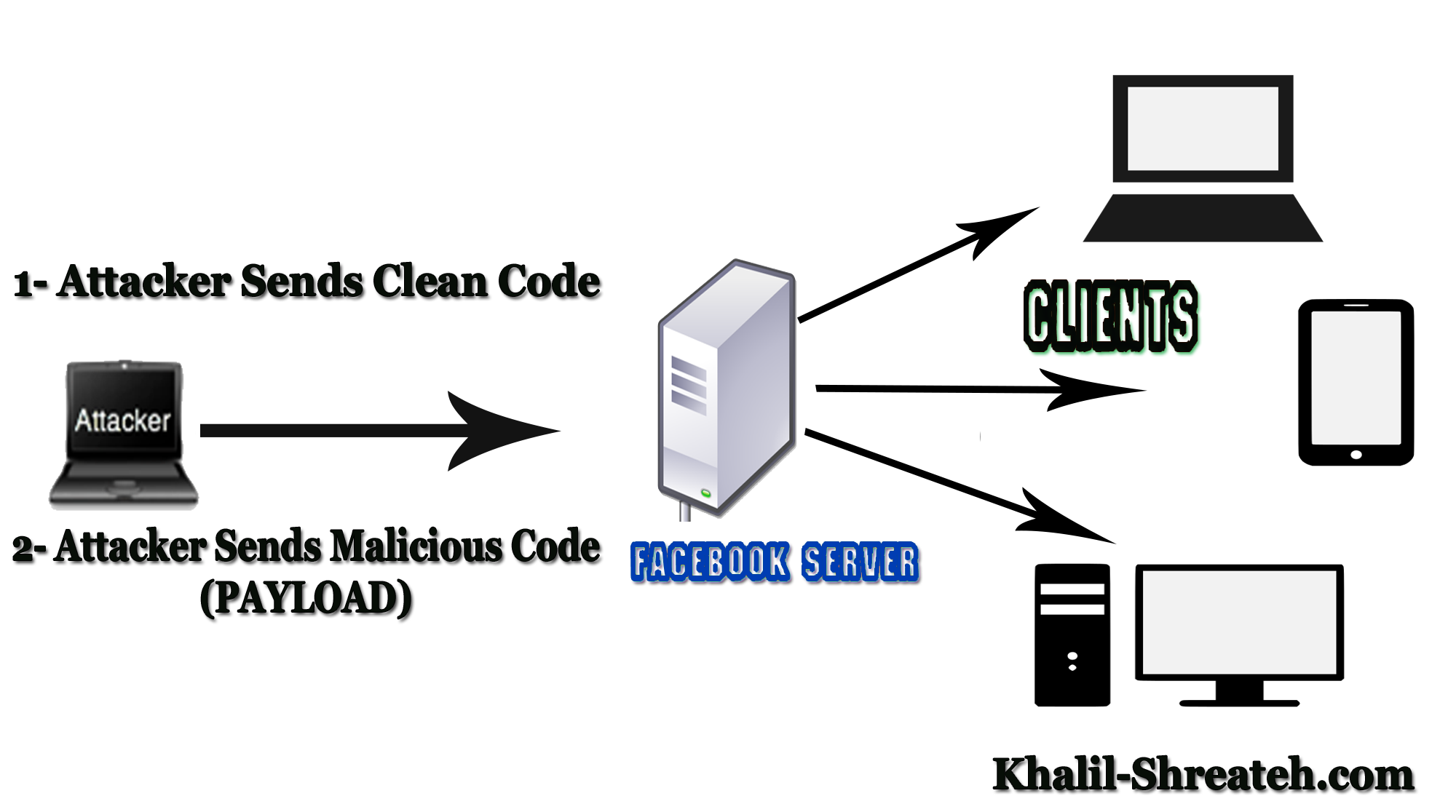

This type of vulnerabilities are different that Remote Code Execution (RCE) [The ability an attacker has to access someone else's computing device and make changes, no matter where the device is geographically located]. While RCC can change part of web application codes.

Exploit

First i created a new post, then i tagged users on that post, after that i send a custom Payload to crush the tagged post . the tagged users (victims) will have no control on that post, they can not untag themselves, report it or even stop its notifications, because i crushed the post menu.

RCC Screenshot: Menu crushed, replaced with "There was an error processing your request."

Bounty : 500$